NIS2 w OT wprowadza fundamentalną zmianę podejścia do cyberbezpieczeństwa. Nie wystarcza już zgodność dokumentacyjna. Organizacja musi wykazać realną odporność operacyjną,…

Regulacje, standardy i GRC w OT

Regulacje, standardy i GRC w OT

Regulacje, standardy i GRC w OT

Regulacje, standardy i GRC w OT

NIS2 w OT wprowadza fundamentalną zmianę podejścia do cyberbezpieczeństwa. Nie wystarcza już zgodność dokumentacyjna. Organizacja musi wykazać realną odporność operacyjną,…

Regulacje, standardy i GRC w OT

Regulacje, standardy i GRC w OT

W obliczu rosnącego zagrożenia cyberatakami na infrastrukturę krytyczną, organizacje operujące w środowiskach OT (Operational Technology) oraz ICS (Industrial Control Systems)…

Hackultura

Hackultura

Cyberwojna przypadkowa to scenariusz, który jeszcze niedawno wydawał się wyłącznie filmową fikcją. Dziś coraz częściej pojawia się w analizach dotyczących…

ICSOTeka

ICSOTeka

Bezpieczeństwo OT zaczyna się od kontroli nad tożsamością użytkownika i jego aktywnością w sieci.Każda aktywność generuje dane, które można ze…

ICSOTeka

ICSOTeka

Przez lata air gap w OT był uznawany za najprostszy i najskuteczniejszy sposób ochrony systemów przemysłowych, szczególnie w kontekście bezpieczeństwa…

Anatomia ataku

Anatomia ataku

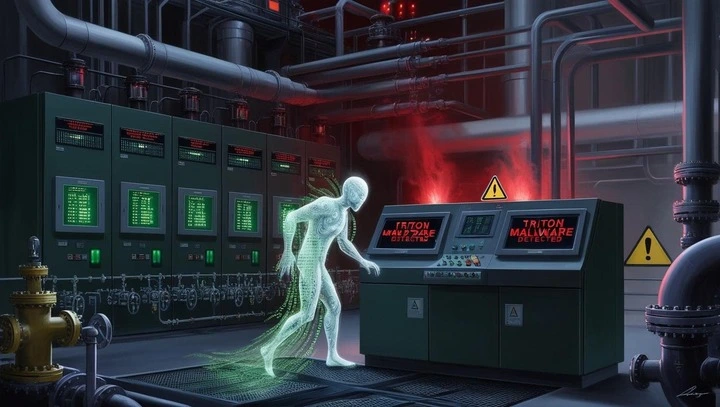

To był atak, który mógł doprowadzić do eksplozji i śmierci ludzi. Triton – cyberatak z 2017 roku pokazał, że atak…

Anatomia ataku

Anatomia ataku

Zagrożenia cyberbezpieczeństwa 2025 coraz wyraźniej pokazują, jak bardzo współczesny świat jest zależny od technologii, a infrastruktura krytyczna stanowi fundament funkcjonowania…

Architektura bezpieczeństwa OT

Architektura bezpieczeństwa OT

Integracja IT i OT w przemyśle już dawno przestała być wyjątkiem i dziś jest standardem w większości organizacji. Problem w…

Anatomia ataku

Anatomia ataku

Zagrożenia cyberbezpieczeństwa 2025 coraz wyraźniej pokazują, że cyberzagrożenia przestają być domeną IT i wchodzą w świat OT oraz systemów ICS.…

OSINTarium

OSINTarium

Anonimowość w internecie to dziś nie tylko kwestia prywatności, ale świadomego zarządzania swoją cyfrową tożsamością. Coraz więcej osób zastanawia się,…