Integracja IT i OT w przemyśle już dawno przestała być wyjątkiem i dziś jest standardem w większości organizacji. Problem w tym, że często odbywa się bez odpowiedniego podejścia do segmentacji IT OT, a bezpieczeństwo traktowane jest jako dodatek, a nie element architektury. W efekcie systemy biznesowe zaczynają mieć bezpośredni wpływ na środowisko produkcyjne, co z punktu widzenia bezpieczeństwa ICS tworzy bardzo realne ryzyko. Wystarczy jeden incydent w sieci IT, żeby zagrożenie przeniosło się do systemów sterowania.

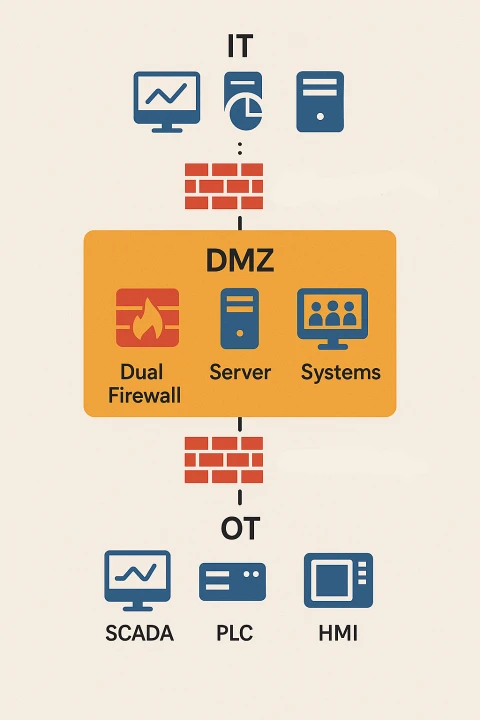

Właśnie w tym miejscu pojawia się DMZ w OT, czyli strefa pośrednia, która ma za zadanie kontrolować przepływ danych między IT a środowiskiem przemysłowym. Nie jest to jednak pojedyncze rozwiązanie, tylko element większej całości, jaką jest architektura cyberbezpieczeństwa przemysłowego. Bez niej nawet najlepiej zaprojektowana strefa DMZ IT OT nie spełni swojej roli, bo nie będzie osadzona w kontekście procesu, zależności i realnego ryzyka.

Co to znaczy w praktyce?

W środowiskach OT bezpieczeństwo nie dotyczy wyłącznie systemów. Dotyczy przede wszystkim ciągłości procesu. Każda zmiana w architekturze sieci może wpływać na produkcję, bezpieczeństwo fizyczne oraz stabilność działania instalacji.

DMZ w OT to kontrolowana strefa pośrednia między systemami biznesowymi a przemysłowymi. W praktyce oznacza to, że dane z systemów SCADA trafiają do środowiska IT przez warstwę buforową, a dostęp do PLC czy HMI nie odbywa się bezpośrednio.

Komunikacja jest ograniczona do konkretnych protokołów, portów i kierunków. Każde połączenie jest kontrolowane i monitorowane.

To podejście jest zgodne z wymaganiami IEC 62443, które definiują strefy i kanały komunikacji. Podobne podejście rekomenduje NIST SP 800-82, wskazując DMZ jako warstwę separującą IT i ICS.

DMZ w OT jest więc jednym z kluczowych komponentów większej całości. Aby zrozumieć jego rolę w pełnym modelu bezpieczeństwa, warto odnieść się do architektury obejmującej wszystkie warstwy środowiska przemysłowego:

Architektura bezpieczeństwa OT: fundament ochrony infrastruktury krytycznej.

Gdzie leży problem?

Problem nie wynika z braku technologii, lecz z błędów projektowych i organizacyjnych. W wielu przypadkach organizacje posiadają rozwiązania, które teoretycznie powinny zapewniać bezpieczeństwo, ale nie są one właściwie osadzone w kontekście architektury. Brakuje spójnego podejścia do segmentacji IT OT, a decyzje podejmowane są często na poziomie operacyjnym, bez uwzględnienia wpływu na cały proces technologiczny. W efekcie powstaje architektura, która wygląda poprawnie na diagramie, ale w praktyce nie ogranicza ryzyka.

Najczęstsze problemy:

- bezpośrednie połączenia między IT a OT, które omijają strefę DMZ IT OT i tworzą niekontrolowane ścieżki komunikacji

- traktowanie DMZ jako zwykłej podsieci, bez realnej kontroli ruchu i bez przypisania jej roli w architekturze cyberbezpieczeństwa przemysłowego

- brak kontroli dostępu dla serwisu zewnętrznego, co prowadzi do sytuacji, w której dostęp do systemów ICS odbywa się bez nadzoru i audytu

- otwarte porty bez analizy ryzyka, często pozostawione ze względu na wygodę lub presję operacyjną

- brak monitoringu ruchu między strefami, co uniemożliwia wykrycie anomalii i incydentów w środowisku OT

- uproszczona architektura bez warstw, która nie uwzględnia specyfiki bezpieczeństwa ICS i zależności procesowych

W efekcie DMZ w OT istnieje formalnie, ale nie spełnia swojej roli jako element architektury cyberbezpieczeństwa przemysłowego. Zamiast kontrolować przepływ danych, staje się jedynie kolejnym segmentem sieci, który nie ogranicza realnego ryzyka i nie chroni procesu technologicznego.

Dlaczego to nie działa w realnym OT?

Środowiska OT funkcjonują w oparciu o stabilność i przewidywalność, a nie elastyczność typową dla IT. W wielu przypadkach systemy SCADA i PLC działają od lat bez większych zmian, a ich aktualizacja wiąże się z ryzykiem zatrzymania produkcji. To powoduje, że klasyczne podejście do cybersecurity nie znajduje zastosowania.

Dodatkowo brak możliwości aktywnego skanowania sprawia, że organizacje mają ograniczoną widoczność tego, co faktycznie dzieje się w sieci OT. W efekcie decyzje dotyczące architektury podejmowane są na podstawie niepełnych danych.

Istotnym problemem są zależności procesowe. System, który z punktu widzenia IT wydaje się nieistotny, może odpowiadać za krytyczny element procesu technologicznego. Wprowadzenie zmian bez analizy tych zależności może prowadzić do zakłóceń pracy instalacji.

Nie można pominąć wpływu na safety. W środowiskach przemysłowych cyberincydent może przełożyć się bezpośrednio na zagrożenie dla ludzi i infrastruktury.

Dodatkowo IT i OT często działają w odrębnych strukturach organizacyjnych, co prowadzi do konfliktów i kompromisów obniżających poziom bezpieczeństwa.

Gdzie DMZ pasuje w architekturze OT?

DMZ w OT nie jest samodzielnym mechanizmem bezpieczeństwa. Jest elementem większej całości, jaką stanowi architektura cyberbezpieczeństwa przemysłowego, której celem jest kontrola przepływu danych, ograniczenie powierzchni ataku oraz ochrona procesu technologicznego. W praktyce oznacza to, że DMZ nie może być projektowana w oderwaniu od innych komponentów środowiska, takich jak segmentacja IT OT, monitoring czy zarządzanie dostępem.

W modelu architektury bezpieczeństwa OT strefa DMZ IT OT pełni rolę warstwy pośredniej pomiędzy światem IT a środowiskiem sterowania, obejmującym systemy SCADA, PLC i inne elementy ICS. Jej zadaniem nie jest tylko separacja, ale przede wszystkim kontrola i świadome zarządzanie komunikacją. To właśnie w tym miejscu powinny znajdować się mechanizmy filtrujące ruch, systemy monitorujące oraz punkty dostępu dla użytkowników i systemów zewnętrznych.

DMZ współpracuje bezpośrednio z segmentacją IT OT, która odpowiada za podział sieci na strefy o różnym poziomie zaufania. W połączeniu z monitoringiem ruchu możliwe jest wykrywanie anomalii i identyfikowanie prób nieautoryzowanego dostępu, co ma kluczowe znaczenie dla bezpieczeństwa ICS. Równocześnie integracja z mechanizmami kontroli dostępu pozwala ograniczyć ryzyko wynikające z działań użytkowników, zarówno wewnętrznych, jak i zewnętrznych.

Bez tego kontekstu DMZ traci swoją skuteczność i staje się jedynie dodatkową podsiecią, która nie wnosi realnej wartości bezpieczeństwa. W wielu organizacjach strefa DMZ IT OT istnieje formalnie, ale nie jest powiązana z resztą architektury, co powoduje, że nie kontroluje przepływu danych w sposób świadomy i spójny.

Pełne zrozumienie roli DMZ wymaga spojrzenia na nią jako na jeden z elementów większego systemu, jakim jest architektura cyberbezpieczeństwa przemysłowego. To właśnie ta architektura definiuje zależności między segmentacją, monitoringiem, dostępem i ochroną procesów. Szczegółowe omówienie tego podejścia, wraz z relacjami między warstwami, znajduje się w artykule:

Architektura bezpieczeństwa OT: fundament ochrony infrastruktury krytycznej.

7 kluczowych zasad DMZ w OT

Aby DMZ w OT spełniała swoją rolę, musi być zaprojektowana jako integralna część architektury cyberbezpieczeństwa przemysłowego, a nie jako pojedynczy komponent sieciowy. Każda z poniższych zasad odnosi się bezpośrednio do praktyki wdrożeń w środowiskach ICS i realnych ograniczeń OT.

🔹 Zasada 1: Separacja warstwowa IT–DMZ–OT

Brak bezpośrednich połączeń między IT i OT to absolutny fundament bezpieczeństwa ICS. W praktyce oznacza to fizyczne lub logiczne rozdzielenie tych środowisk oraz wymuszenie komunikacji wyłącznie przez strefę DMZ IT OT. Taka segmentacja IT OT ogranicza możliwość niekontrolowanego przepływu danych i eliminuje najprostszy wektor ataku, jakim jest bezpośredni dostęp do systemów sterowania. Separacja warstwowa jest również kluczowa z punktu widzenia stabilności procesu, ponieważ minimalizuje wpływ incydentów IT na środowisko produkcyjne.

🔹 Zasada 2: Podwójna kontrola ruchu

Ruch powinien być filtrowany niezależnie na granicy IT–DMZ oraz DMZ–OT, najlepiej przez dwa różne urządzenia lub zestawy reguł. W architekturze cyberbezpieczeństwa przemysłowego oznacza to wdrożenie warstwowej ochrony, w której każda granica sieciowa pełni określoną funkcję. Dzięki temu nawet jeśli jedna warstwa zostanie naruszona, druga nadal ogranicza możliwość dalszej propagacji zagrożenia. W kontekście bezpieczeństwa ICS jest to szczególnie istotne, ponieważ pozwala kontrolować komunikację na poziomie protokołów przemysłowych.

🔹 Zasada 3: Brak bezpośredniego dostępu do OT

Dostęp do systemów OT, takich jak SCADA czy PLC, nigdy nie powinien odbywać się bezpośrednio z sieci IT lub Internetu. Powinien być realizowany przez kontrolowane punkty pośrednie, takie jak jump hosty lub dedykowane bramy dostępu. W praktyce oznacza to pełną kontrolę nad tym, kto, kiedy i w jaki sposób uzyskuje dostęp do środowiska ICS. Jest to kluczowy element zarówno segmentacji IT OT, jak i zarządzania tożsamością w architekturze cyberbezpieczeństwa przemysłowego.

🔹 Zasada 4: Minimalizacja komunikacji

W DMZ w OT obowiązuje zasada najmniejszego uprzywilejowania również na poziomie sieci. Oznacza to, że dozwolone są wyłącznie te połączenia, które są absolutnie niezbędne do działania procesu. Każdy protokół, port i kierunek komunikacji powinien być uzasadniony biznesowo i technologicznie. W praktyce pozwala to ograniczyć powierzchnię ataku i zmniejszyć ryzyko wykorzystania niepotrzebnych usług. Jest to jeden z najważniejszych elementów skutecznej strefy DMZ IT OT.

🔹 Zasada 5: Monitoring i detekcja anomalii

Każda komunikacja między IT, DMZ i OT powinna być monitorowana w sposób ciągły. W środowiskach OT oznacza to przede wszystkim wykorzystanie pasywnych mechanizmów analizy ruchu, które nie zakłócają pracy systemów ICS. Monitoring pozwala wykrywać anomalie, nietypowe zachowania oraz próby nieautoryzowanego dostępu. W praktyce jest to jedyne źródło wiedzy o tym, co rzeczywiście dzieje się w sieci, szczególnie w środowiskach, gdzie aktywne skanowanie jest ograniczone.

🔹 Zasada 6: Kontrola kierunku przepływu danych

W wielu przypadkach komunikacja między OT a IT powinna być ograniczona do jednego kierunku, najczęściej z OT do IT. Takie podejście znacząco zwiększa poziom bezpieczeństwa ICS, ponieważ eliminuje możliwość bezpośredniego wpływu systemów IT na proces technologiczny. W praktyce realizowane jest to poprzez architekturę store-and-forward lub zastosowanie rozwiązań jednokierunkowych. Jest to szczególnie istotne w infrastrukturze krytycznej, gdzie priorytetem jest ochrona procesu.

🔹 Zasada 7: Podejście procesowe

Najważniejsza zasada, która odróżnia OT od IT. Architektura DMZ w OT musi wynikać z analizy procesu technologicznego, a nie wyłącznie z podejścia infrastrukturalnego. Oznacza to konieczność zrozumienia zależności między systemami, wpływu na produkcję oraz potencjalnych skutków incydentu. Bez tego nawet najlepiej zaprojektowana architektura cyberbezpieczeństwa przemysłowego nie będzie skuteczna. DMZ w OT ma chronić proces, a nie tylko systemy.

Te zasady razem tworzą spójne podejście do projektowania DMZ w OT jako elementu architektury cyberbezpieczeństwa przemysłowego, który realnie ogranicza ryzyko i wspiera bezpieczeństwo ICS.

Jak to wygląda w praktyce?

W zakładzie przemysłowym wdrażano system raportowania danych z produkcji do systemu BI. Dane z SCADA miały trafiać do środowiska IT, aby umożliwić analizę w czasie rzeczywistym, raportowanie i optymalizację procesów. Z biznesowego punktu widzenia był to naturalny krok w kierunku cyfryzacji.

Problem pojawił się na etapie architektury. Zamiast zastosować strefę DMZ IT OT jako element segmentacji IT OT, zdecydowano się na bezpośrednie połączenie między środowiskiem produkcyjnym a systemem w sieci korporacyjnej. Decyzja była uzasadniona prostotą wdrożenia i presją czasu, a kwestie bezpieczeństwa ICS zostały potraktowane jako drugorzędne.

Przez pewien czas wszystko działało poprawnie. Dane płynęły, raporty się generowały, a integracja wyglądała na sukces. Problem ujawnił się dopiero w momencie incydentu w sieci IT. Atak ransomware, który początkowo dotyczył wyłącznie systemów biurowych, wykorzystał istniejące połączenie i rozszerzył się w kierunku środowiska OT.

Brak warstwy pośredniej, jaką jest DMZ w OT, sprawił, że nie było żadnego mechanizmu, który mógłby zatrzymać lub chociaż spowolnić propagację zagrożenia. System SCADA został dotknięty pośrednio, co doprowadziło do utraty widoczności procesu i konieczności przejścia na tryb ręczny.

Efektem było zatrzymanie produkcji, utrata danych i realne straty operacyjne. Ten scenariusz dobrze pokazuje, że brak DMZ w OT to nie tylko kwestia architektury, ale realne ryzyko dla ciągłości działania. W praktyce właściwie zaprojektowana architektura cyberbezpieczeństwa przemysłowego, uwzględniająca strefę DMZ IT OT, mogłaby ograniczyć zasięg incydentu i odseparować środowisko produkcyjne od problemów w IT.

Konsekwencje

Operacyjne

Zakłócenie działania systemów SCADA prowadzi do utraty kontroli nad procesem, ale w praktyce oznacza także utratę widoczności danych, konieczność przejścia na tryb ręczny oraz zwiększone ryzyko błędów operacyjnych. Brak właściwej segmentacji IT OT powoduje, że problem może rozprzestrzenić się na inne obszary instalacji, prowadząc do przestojów, destabilizacji pracy systemów lub nawet kontrolowanego zatrzymania produkcji.

Bezpieczeństwa

Brak separacji między IT a OT zwiększa powierzchnię ataku i tworzy niekontrolowane ścieżki komunikacji, przez które zagrożenia mogą przenikać do środowiska ICS. Bez strefy DMZ IT OT i monitoringu ruchu atakujący może poruszać się w sieci bez wykrycia, co zwiększa ryzyko manipulacji procesem, zakłócenia działania systemów sterowania oraz wpływu na fizyczne funkcjonowanie instalacji.

Biznesowe

Konsekwencje biznesowe obejmują bezpośrednie straty finansowe wynikające z przestojów, kary umowne oraz utratę zaufania klientów, ale także rosnące ryzyko regulacyjne związane z wymaganiami NIS2. W praktyce brak właściwej architektury cyberbezpieczeństwa przemysłowego, w tym DMZ w OT, staje się nie tylko problemem technicznym, ale realnym zagrożeniem dla stabilności i odpowiedzialności biznesowej organizacji.

Jak podejść do tego realistycznie?

Wdrożenie DMZ w OT powinno być procesem stopniowym i osadzonym w szerszym modelu architektury bezpieczeństwa, a nie jednorazowym projektem technicznym. W praktyce oznacza to analizę istniejącej infrastruktury, zależności procesowych oraz realnych ryzyk, zanim zostaną podjęte decyzje o zmianach w architekturze.

Projektowanie architektury warstwowej powinno uwzględniać rzeczywisty podział środowiska na IT, DMZ i OT oraz jasno określone zasady komunikacji między nimi. Kluczowe jest, aby segmentacja IT OT była dostosowana do procesu technologicznego, a nie tylko do struktury sieci.

Kontrola dostępu powinna obejmować zarówno użytkowników wewnętrznych, jak i zewnętrznych, szczególnie w kontekście serwisu i dostępu vendorów. W praktyce oznacza to wykorzystanie kontrolowanych punktów dostępu oraz pełną widoczność tego, kto i kiedy uzyskuje dostęp do systemów ICS.

Ograniczenie komunikacji powinno wynikać z rzeczywistych potrzeb operacyjnych, a nie wygody użytkowników czy założeń projektowych. Każde połączenie w strefie DMZ IT OT powinno być uzasadnione i kontrolowane, co znacząco ogranicza powierzchnię ataku.

Wdrożenie monitoringu powinno opierać się na pasywnych metodach analizy ruchu, które są bezpieczne dla środowiska OT. Dzięki temu możliwe jest wykrywanie anomalii i incydentów bez ryzyka zakłócenia pracy systemów SCADA i PLC.

Każde z tych działań powinno być osadzone w szerszym modelu architektury cyberbezpieczeństwa przemysłowego, który definiuje zależności między segmentacją, dostępem i monitoringiem. Spójne podejście do tych elementów zostało opisane w artykule: Architektura bezpieczeństwa OT: fundament ochrony infrastruktury krytycznej.

W praktyce przełożenie tych założeń na działającą architekturę wymaga nie tylko wiedzy technicznej, ale także zrozumienia procesów i zależności w środowisku OT. Przykłady takich wdrożeń oraz podejścia do projektowania architektury można znaleźć w sekcji Portfolio.

Kluczowy wniosek

DMZ w OT nie chroni systemów. Chroni proces, który jest fundamentem działania całej organizacji.

Jeśli stoisz przed wyzwaniem zaprojektowania lub uporządkowania architektury bezpieczeństwa w środowisku przemysłowym, warto podejść do tego systemowo i w oparciu o realne scenariusze.

Zakres wsparcia, audytów oraz projektowania rozwiązań w obszarze DMZ w OT, segmentacji IT OT i bezpieczeństwa ICS znajdziesz tutaj – Oferta.

FAQ

Czy DMZ w OT jest konieczna?

W większości środowisk przemysłowych jest standardem. Wynika to z potrzeby bezpiecznej integracji IT i OT oraz ograniczenia ryzyka propagacji zagrożeń do systemów ICS. W praktyce brak DMZ w OT oznacza brak kontrolowanego punktu wymiany danych, co znacząco zwiększa ryzyko dla procesu technologicznego.

Czy segmentacja IT OT wystarczy?

Nie. DMZ pełni inną rolę. Segmentacja IT OT ogranicza komunikację wewnątrz sieci, natomiast DMZ kontroluje przepływ danych między środowiskami o różnym poziomie zaufania. Bez niej nie ma mechanizmu, który skutecznie filtruje i monitoruje ruch między IT a OT.

Czy można wdrożyć DMZ w istniejącym zakładzie?

Tak, etapowo. Wdrożenie powinno rozpocząć się od analizy obecnej architektury i identyfikacji krytycznych połączeń między IT a OT. Następnie można stopniowo wprowadzać strefę DMZ IT OT, minimalizując wpływ na ciągłość produkcji.

Czy wpływa na wydajność?

Minimalnie, przy poprawnym projekcie. W dobrze zaprojektowanej architekturze cyberbezpieczeństwa przemysłowego opóźnienia są kontrolowane i nie wpływają na działanie systemów czasu rzeczywistego. W praktyce zysk w postaci bezpieczeństwa ICS zdecydowanie przewyższa ewentualne niewielkie koszty wydajnościowe.

Powiązane artykuły

- Architektura bezpieczeństwa OT: fundament ochrony infrastruktury krytycznej

- Segmentacja IT OT w praktyce

- Bezpieczny dostęp zdalny do SCADA i PLC