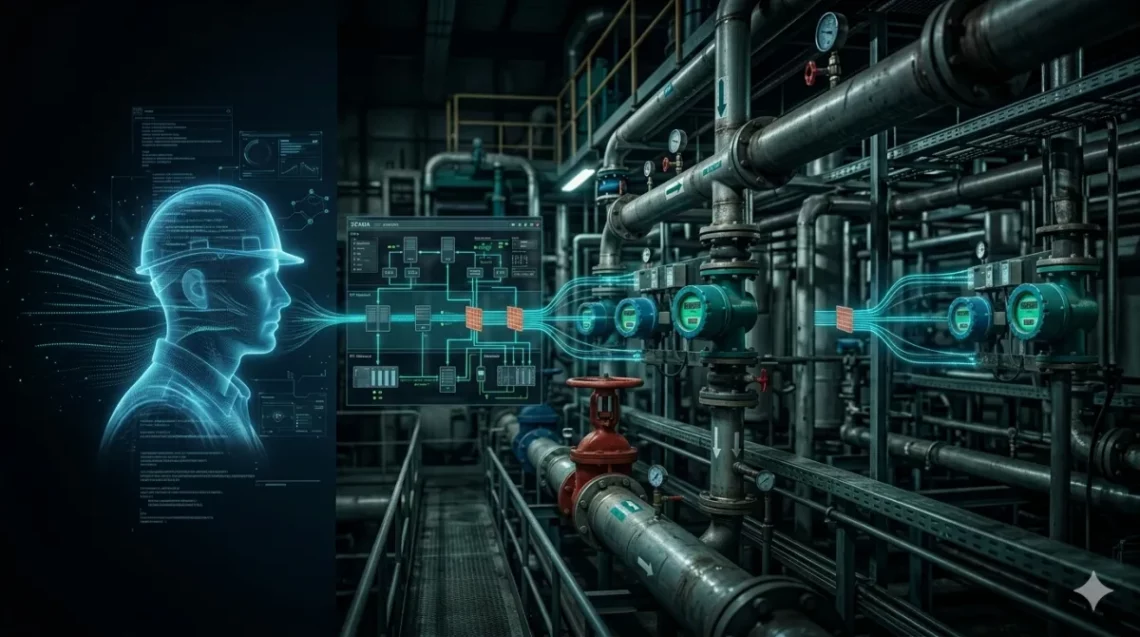

Bezpieczeństwo OT zaczyna się od kontroli nad tożsamością użytkownika i jego aktywnością w sieci.

Każda aktywność generuje dane, które można ze sobą powiązać.

W środowiskach OT te dane coraz częściej prowadzą bezpośrednio do systemów przemysłowych.

Brak kontroli nad tożsamością cyfrową przestaje być problemem prywatności, a zaczyna być problemem bezpieczeństwa infrastruktury krytycznej.

Co to znaczy w praktyce

W środowiskach OT anonimowość nie oznacza ukrywania się przed siecią, lecz ograniczenie możliwości powiązania człowieka z konkretnym systemem, procesem i fragmentem infrastruktury. Kluczowe jest nie to, czy użytkownik jest widoczny, ale czy jego aktywność może zostać jednoznacznie skorelowana z operacjami wykonywanymi w systemach ICS.

W praktyce każdy inżynier, operator czy dostawca pozostawia ślady w wielu miejscach jednocześnie. Pojawiają się one w narzędziach zdalnego dostępu, systemach ticketowych, komunikacji mailowej, repozytoriach konfiguracji czy nawet w publicznych kanałach, takich jak media społecznościowe. Każdy z tych elementów z osobna wydaje się niegroźny, ale dopiero ich połączenie tworzy realny obraz środowiska.

Korelacja danych jako realny wektor ataku

Problem polega na tym, że te dane rzadko są analizowane jako całość. Organizacje patrzą na logi, systemy i dostęp w izolacji, podczas gdy atakujący działa odwrotnie. Łączy informacje z różnych źródeł, budując spójny model powiązań między ludźmi, technologią i infrastrukturą, co bezpośrednio wpływa na bezpieczeństwo OT.

W momencie, gdy możliwe staje się powiązanie konkretnej osoby z określonym systemem, technologią i lokalizacją, znika potrzeba prowadzenia szerokiego rozpoznania. Powstaje precyzyjny punkt wejścia, który można wykorzystać do ataku ukierunkowanego. W takim scenariuszu to nie infrastruktura jest pierwszym celem, lecz człowiek, który staje się najłatwiejszym sposobem dostania się do środowiska OT, a bezpieczeństwo OT zaczyna zależeć od poziomu kontroli nad jego tożsamością.

Gdzie leży problem

Problem zaczyna się od błędnego założenia, że dane osobowe nie mają realnego znaczenia dla bezpieczeństwa środowisk OT. W praktyce informacje o pracownikach, ich rolach, projektach czy kompetencjach są jednym z najcenniejszych źródeł dla fazy rozpoznania. Pozwalają powiązać człowieka z konkretnym systemem, technologią i fragmentem infrastruktury, co znacząco upraszcza przygotowanie skutecznego ataku.

Kolejnym obszarem jest brak kontroli nad ekspozycją informacji o projektach i systemach. Organizacje często nie mają świadomości, jak wiele danych ujawnianych jest publicznie w sposób nieintencjonalny. Opisy wdrożeń, zdjęcia z obiektów, prezentacje konferencyjne czy nawet ogłoszenia rekrutacyjne mogą zawierać szczegóły architektury, używanych technologii lub dostawców. Dla atakującego to gotowa mapa środowiska.

Istotnym problemem jest również łączenie tożsamości prywatnej i zawodowej w jednej przestrzeni cyfrowej. Ten sam adres e-mail, te same urządzenia i te same konta wykorzystywane są zarówno do pracy, jak i aktywności prywatnej. To powoduje, że granica między tymi dwoma światami znika, a dane z jednego kontekstu mogą być bezpośrednio wykorzystane w drugim.

Warstwa techniczna i organizacyjna

Do tego dochodzi brak zarządzania metadanymi w dokumentach technicznych. Pliki projektowe, konfiguracje czy raporty często zawierają ukryte informacje o autorach, ścieżkach systemowych, nazwach urządzeń czy strukturze sieci. Te dane nie są widoczne na pierwszy rzut oka, ale dla osoby analizującej plik stanowią cenne źródło wiedzy o środowisku, które może zostać bezpośrednio wykorzystane przeciwko bezpieczeństwu OT.

Organizacyjnie problem pogłębia brak polityki dotyczącej publikacji informacji przez pracowników. W wielu firmach nie istnieją jasne zasady określające, co można publikować, a co powinno pozostać wewnątrz organizacji. W efekcie pracownicy, często nieświadomie, ujawniają informacje, które z punktu widzenia bezpieczeństwa mają kluczowe znaczenie i realnie wpływają na bezpieczeństwo OT.

Najbardziej niedocenianym elementem jest brak powiązania OSINT z analizą ryzyka w OT. Informacje dostępne publicznie nie są traktowane jako realny wektor zagrożenia, przez co nie są uwzględniane w modelach ryzyka ani w scenariuszach ataku. To powoduje, że organizacja koncentruje się na zabezpieczeniach technicznych, pomijając warstwę informacyjną, która często jest najłatwiejszym punktem wejścia, a bezpieczeństwo OT pozostaje w tym obszarze pozorne.

Dlaczego to nie działa w realnym OT

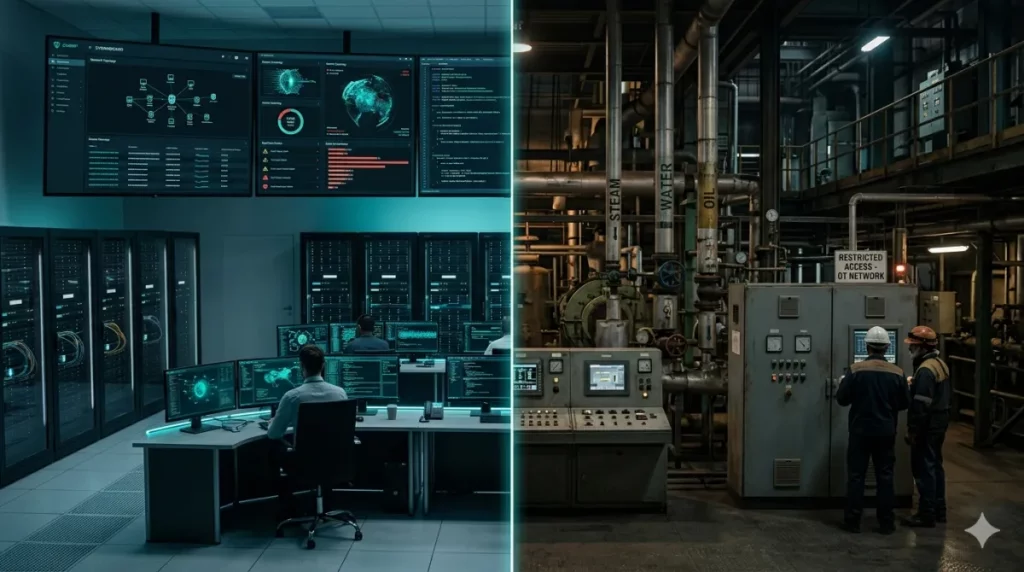

W klasycznym IT ograniczenie ekspozycji użytkownika jest możliwe dzięki kontroli endpointów, systemom DLP, monitoringowi aktywności oraz dynamicznemu reagowaniu na incydenty. W środowiskach przemysłowych takie podejście nie skaluje się wprost, ponieważ bezpieczeństwo OT podlega innym ograniczeniom operacyjnym i technologicznym.

Systemy przemysłowe opierają się na legacy architekturze, w której identyfikacja użytkownika jest często wtórna wobec dostępności systemu i ciągłości procesu. Konta współdzielone, ograniczony audyt działań oraz brak pełnej integracji z systemami IAM pozostają standardem w wielu organizacjach, co bezpośrednio wpływa na poziom bezpieczeństwa OT.

Dodatkowo nie jest możliwe wdrożenie agresywnych mechanizmów kontroli znanych z IT. Aktywne skanowanie, intensywny monitoring czy ingerencja w komunikację mogą zakłócić proces technologiczny, a w skrajnych przypadkach wpłynąć na safety. W efekcie wiele działań ochronnych w OT ogranicza się do podejścia pasywnego, co znacząco utrudnia wykrywanie powiązań między użytkownikiem a systemem.

Ograniczenia operacyjne i ich wpływ na bezpieczeństwo OT

Kolejnym istotnym czynnikiem jest silna zależność procesowa. Operator musi mieć dostęp, inżynier musi mieć dostęp, a dostawca często wymaga zdalnego wsparcia. Każde dodatkowe zabezpieczenie wprowadzające tarcie w dostępie wpływa na czas reakcji i ciągłość działania, co w praktyce prowadzi do kompromisów obniżających bezpieczeństwo OT.

W takich warunkach tożsamość użytkownika staje się jednym z najsłabszych punktów całego środowiska. Jednocześnie pozostaje jednym z najmniej kontrolowanych elementów, ponieważ priorytetem jest dostępność, a nie pełna identyfikowalność działań.

Na poziomie organizacyjnym problem jest jeszcze bardziej złożony. Anonimowość i zarządzanie tożsamością nie są traktowane jako integralna część cyberbezpieczeństwa. Nie pojawiają się w analizach ryzyka, rzadko są uwzględniane w audytach i praktycznie nie funkcjonują w politykach bezpieczeństwa, co powoduje, że bezpieczeństwo OT w tym obszarze pozostaje niepełne i podatne na nadużycia.

Jak to wygląda w praktyce

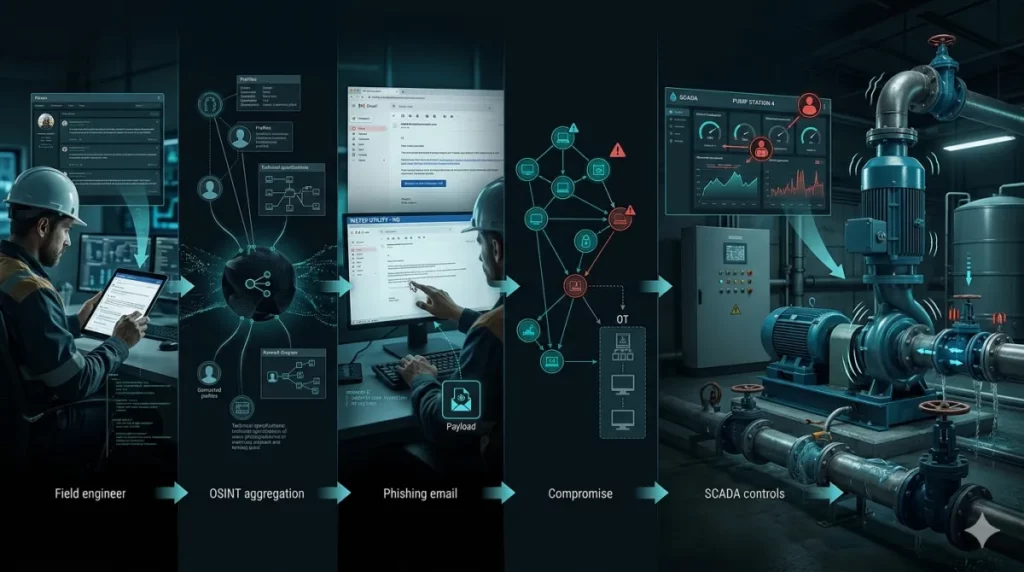

Wyobraźmy sobie operatora infrastruktury wodociągowej. Inżynier automatyk publikuje na LinkedIn informacje o wdrożeniu nowego systemu SCADA. W poście pojawia się nazwa dostawcy, typ sterowników oraz ogólna architektura rozwiązania. Z perspektywy komunikacji wygląda to niewinnie, ale w praktyce są to dane, które mogą zostać wykorzystane przeciwko bezpieczeństwu OT.

Równolegle ten sam inżynier korzysta z tego samego adresu e-mail w różnych kontekstach. Używa go do rejestracji na forach technicznych, testowania oprogramowania oraz komunikacji z dostawcami. W efekcie jego tożsamość zaczyna być spójna i możliwa do śledzenia w wielu niezależnych źródłach.

Atakujący nie potrzebuje dostępu do systemu, aby rozpocząć działanie. Wystarczy analiza dostępnych informacji i ich korelacja. Na tej podstawie budowany jest profil obejmujący używaną technologię, powiązanego dostawcę, konkretną osobę oraz potencjalne wektory dostępu. To znacząco skraca etap rozpoznania i pozwala przejść bezpośrednio do ataku ukierunkowanego.

Tożsamość jako punkt wejścia do środowiska OT

Kolejnym krokiem jest precyzyjny phishing lub próba przejęcia konta dostawcy. W obu przypadkach wykorzystywane są istniejące relacje zaufania, a nie podatności techniczne. Po uzyskaniu dostępu nie ma potrzeby łamania zabezpieczeń ani omijania mechanizmów ochronnych. Atakujący porusza się w ramach legalnych kanałów, które z założenia miały wspierać operacje.

W takim scenariuszu bezpieczeństwo OT nie jest naruszane przez błąd technologiczny, lecz przez brak kontroli nad tożsamością użytkownika i jej ekspozycją. To nie jest atak na system. To jest atak na tożsamość, która staje się najprostszym i najbardziej efektywnym sposobem wejścia do środowiska OT.

Konsekwencje

Operacyjne:

- błędne sterowanie procesem na podstawie zmanipulowanych danych

- zakłócenia w pracy instalacji bez jednoznacznej przyczyny

- trudności w diagnostyce problemu

Bezpieczeństwa:

- dostęp do systemów OT bez wykrycia

- możliwość manipulacji parametrami procesu

- wykorzystanie legalnych kont do działań ofensywnych

Biznesowe:

- przestoje i straty produkcyjne

- naruszenie wymagań regulacyjnych NIS2

- utrata wiarygodności operatora infrastruktury krytycznej

Jak podejść do tego realistycznie

Pierwszym krokiem jest zmiana perspektywy i uznanie, że tożsamość użytkownika w środowisku OT nie jest wyłącznie kwestią prywatności, ale zasobem krytycznym, który ma bezpośredni wpływ na bezpieczeństwo systemów i procesów. Dopóki organizacja nie traktuje tożsamości w ten sposób, wszystkie dalsze działania będą fragmentaryczne i niespójne.

Kolejnym elementem jest świadome rozdzielenie kontekstów funkcjonowania użytkownika. W praktyce oznacza to oddzielenie tożsamości wykorzystywanej do pracy operacyjnej od tej używanej w przestrzeni publicznej oraz od środowisk testowych. Brak takiego podziału powoduje, że informacje z różnych obszarów zaczynają się przenikać, co znacząco ułatwia ich korelację i wykorzystanie przez osoby trzecie.

Włączenie perspektywy OSINT i kontroli ekspozycji

Istotnym krokiem jest włączenie perspektywy OSINT do analizy ryzyka. W kontekście cyberbezpieczeństwa OT informacje dostępne publicznie nie mogą być traktowane jako neutralne dane, lecz jako realne źródło zagrożeń. Jeżeli możliwe jest powiązanie użytkownika z systemem na podstawie ogólnodostępnych informacji, oznacza to, że tożsamość użytkownika OT stała się elementem powierzchni ataku. Organizacja powinna mieć tego pełną świadomość i uwzględniać takie scenariusze w modelach zagrożeń oraz analizach ryzyka.

Równolegle konieczne jest ograniczenie ekspozycji danych operacyjnych, jednak nie poprzez całkowite blokowanie komunikacji, lecz poprzez jej świadome i kontrolowane prowadzenie. W praktyce oznacza to takie zarządzanie informacją, aby publikowane na zewnątrz treści nie pozwalały na odtworzenie architektury systemu, zależności technologicznych ani struktury organizacyjnej. W przeciwnym razie bezpieczeństwo OT jest osłabiane nie przez brak zabezpieczeń technicznych, lecz przez nadmierną transparentność informacyjną.

Tożsamość użytkownika OT jako element kontroli dostępu

Ostatnim elementem jest ścisłe powiązanie tożsamości z dostępem do środowiska OT. Każde działanie powinno być jednoznacznie przypisane do konkretnego użytkownika, a dostęp musi być w pełni audytowalny. Tylko wtedy możliwe jest nie tylko ograniczenie ryzyka, ale także szybkie reagowanie w przypadku incydentu i jednoznaczne określenie jego źródła. W praktyce oznacza to, że bezpieczeństwo OT i cyberbezpieczeństwo OT są bezpośrednio zależne od tego, jak skutecznie zarządzana jest tożsamość użytkownika OT.

Kluczowy wniosek

W OT najgroźniejszy punkt wejścia nie znajduje się w sieci ani w systemie, tylko w tożsamości użytkownika.

FAQ

Czy anonimowość ma realny wpływ na bezpieczeństwo OT?

Tak, ponieważ umożliwia ograniczenie możliwości przygotowania ataku opartego na danych o użytkownikach i systemach.

Czy media społecznościowe są zagrożeniem dla OT?

Same w sobie nie, ale sposób publikowania informacji może ujawniać krytyczne dane o infrastrukturze.

Czy to problem tylko dużych organizacji?

Nie, mniejsze podmioty są często bardziej narażone, bo mają mniejsze zasoby do kontroli informacji.

Czy można całkowicie wyeliminować to ryzyko?

Nie, ale można znacząco ograniczyć jego skalę poprzez kontrolę informacji i tożsamości.

Czy to powinno być częścią audytu bezpieczeństwa?

Tak, szczególnie w kontekście NIS2 i zarządzania ryzykiem w OT.